SERVICE サービス

Webアプリ / WebAPI脆弱性診断

Webアプリケーションに潜む脆弱性を洗い出し、お客様の大切なデータと信頼を守る

ポルトが解決できる課題

こんなお悩みはありませんか?

- ECサイトなど、個人情報や決済機能を扱うサイトを運営していてセキュリティが不安

- 予算が限られていてどこから手をつけていいかわからない

- 脆弱性が見つかった場合の対処方法がわからない

サービス概要

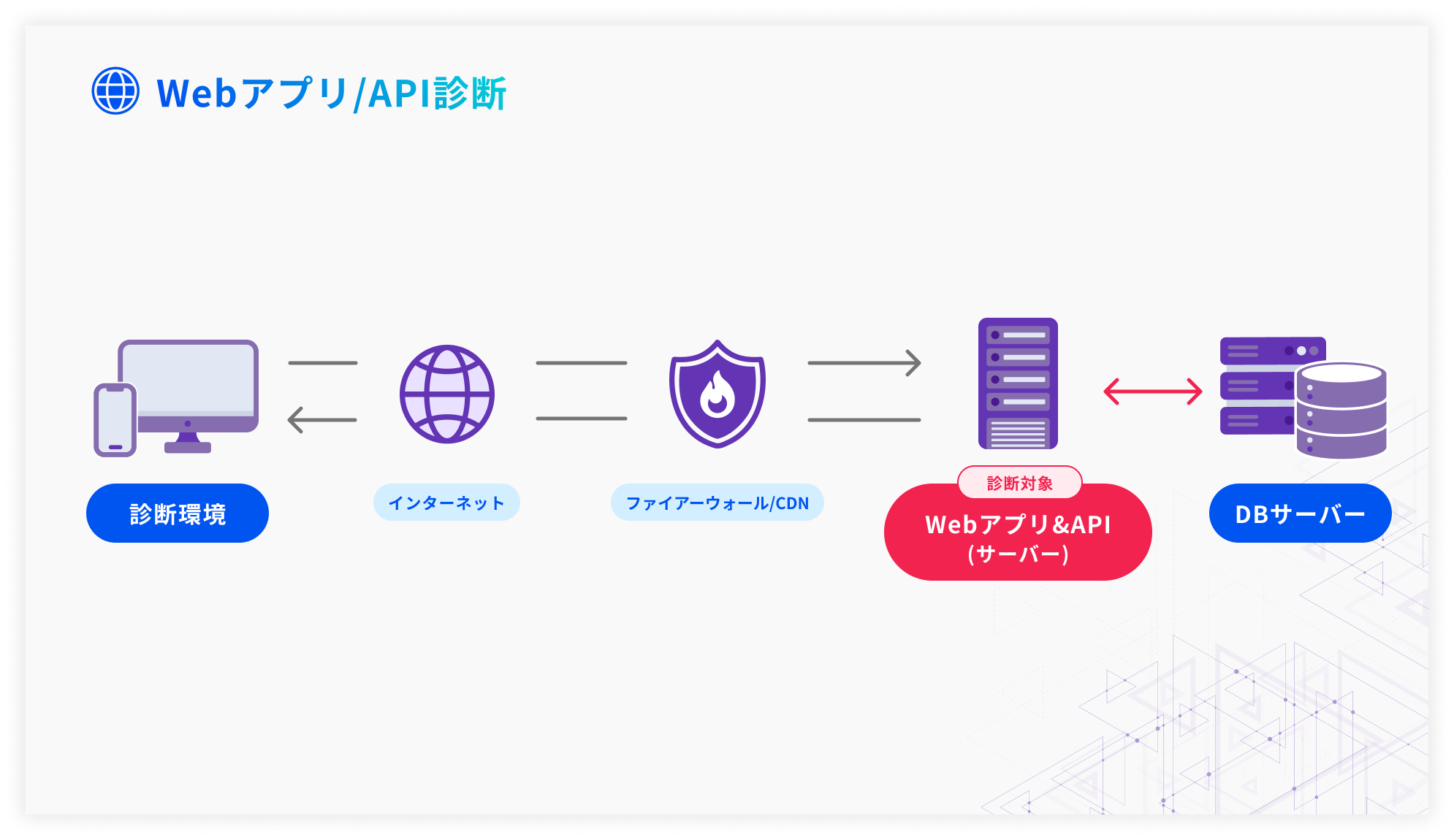

Webアプリケーション・APIを起点に、セキュリティ上の「穴(脆弱性)」を未然に防げる改善につなげるためのサービスです。

Webアプリケーション / WebAPIを対象に、不正アクセスや情報漏えいにつながる脆弱性を検出します。

公開前や運用中のサービスの安全性を確認するために、事前にリスクを可視化し、安全なサービス運用をサポートします。

サービスの特徴

経験豊富なエンジニアによる実践的な診断

業種やサービスの特性を理解した上で、最適な診断手法を用いてセキュリティリスクを検証します。

また、セキュリティに詳しくない方でも理解できるよう、検出された脆弱性によってどのようなリスクが発生する可能性があるのかを分かりやすく説明します。

最新技術にも対応した柔軟な診断

アプリケーションの仕様や処理内容に応じて、処理に応じて攻撃リクエストを送るためのプログラムやツールの作成し、各要素特有の観点を含めて脆弱性を検証します。

脆弱性診断プラン

悪意ある攻撃者による機密情報漏洩のリスクを未然に防ぎ、ビジネスの信頼性を守ります。

ライトプラン

- 概要

-

自動診断ツールを活用し、基本的な脆弱性を迅速かつ効率的に検出

- 診断ポイント

-

- OWASPに基づいた診断

- こんな方向け

-

初めてセキュリティ診断を導入する企業や、コスト重視の企業向け

アドバンスドプラン

- 概要

-

自動診断に専門家による手動診断を組み合わせた包括的なプラン

- 診断ポイント

-

- 自動診断ツール+手動にて診断

- 認証認可の不備やシステムロジックを悪用する脆弱性も調査

- こんな方向け

-

自動ツールだけでは診断できない脆弱性も合めた、網羅的な診断を希望する企業向け

ハイエンドプラン

- 概要

-

自動診断・手動診断に加え、専門性が求められる特有の診断方法を用いた脆弱性診断

- 診断ポイント

-

- GraphQL診断

- gRPC診断

- tRPC診断

- MQTT診断

- ゲームチート診断

- WebSocket診断

- SalesForce診断

- こんな方向け

-

特定のプロトコルやフレームワークの、特有の脆弱性も含めた診断を希望する企業向け

業務の流れ

お見積もり

- 当社作業

-

- NDA締結

- 診断対象確認

- 対象一覧作成

- 貴社作業

-

- NDA締結

- 診断環境準備

- データ作成

発注

- 当社作業

-

- 見積書送付

- 診断期間調整

- 貴社作業

-

- 発注内容確認

- 発注書送付

診断

- 当社作業

-

- 環境確認

- 脆弱性診断

- 貴社作業

-

- 発注内容確認

- 発注書送付

報告書

- 当社作業

-

- 脆弱性精査

- 証跡確保

報告会

- 当社作業

-

- 必要に応じて実施

※現地開催の場合は、オプション料金

- 必要に応じて実施

納品

- 当社作業

-

- 報告書送付

- 請求書送付

- 貴社作業

-

- 報告書確認および検収

再診断

- 当社作業

-

- 再診断無料

※現地開催の場合は、オプション料金

- 再診断無料

- 貴社作業

-

- 脆弱性診断修正

- 診断環境準備

Webアプリ/WebAPI脆弱性診断は情報セキュリティサービス基準に適合しています

株式会社ポルトのWebアプリ/WebAPI脆弱性診断は、経済産業省が策定した「情報セキュリティサービス台帳」に登録されています。詳細はこちらをご確認ください。

診断観点

株式会社ポルトでは、専門家が以下の観点で脆弱性診断を実施します。

記載のない観点においても、検出した脆弱性は報告書にまとめて記載します。

| カテゴリ | 脆弱性名 | 脆弱性概要 |

|---|---|---|

| 入出力処理に関する脆弱性 | クロスサイトスクリプティング | WebページにJavascriptを注入・実行可能な脆弱性。 |

| SQLインジェクション | SQLの呼び出し方に不備があり、攻撃者が任意のSQLを実行可能な脆弱性。 | |

| OSコマンドインジェクション | 攻撃者が任意のOSコマンドを実行可能な脆弱性。 | |

| HTTPヘッダインジェクション | HTTPレスポンスヘッダに攻撃者が意図した内容を挿入される脆弱性。 | |

| メールヘッダインジェクション | Webサイトがメールを送信する機能において、改行コードを挿入することでメールの宛先や本文の改ざん、メールの大量送信等が可能である脆弱性。 | |

| XXEインジェクション | XMLデータを外部から受け取り、処理する際に起こる問題。 | |

| LDAPインジェクション | LDAP(Lightweight Directory Access Protocol)クエリを変更し、意図しないコマンドが実行可能な脆弱性。 | |

| その他各種インジェクション | 上記以外の各種インジェクションに伴う脆弱性。 | |

| オープンリダイレクト | Webサイトが意図しないURLへユーザを遷移させてしまう脆弱性。 | |

| ディレクトリトラバーサル | 不正なファイルパスを入力することで、本来アクセスできないファイルにアクセス可能な脆弱性。 | |

| ファイルインクルージョン | PHPのソースの一部を別ファイルから読み込む機能において、外部のURLをファイル名として指定できる脆弱性。 | |

| 任意ファイルのアップロード及び公開 | ファイルをアップロードする機能において、意図しない形式のファイル (スクリプト等) をアップロードすることが可能な脆弱性。 | |

| バッファオーバーフロー | 許容量以上のデータによってデータ構造をオーバーフローさせ、サービス拒否状態を引き起こしたり任意のコードを実行する攻撃。 | |

| 入力値フィルタの回避 | ユーザから受け取る入力値を処理する機能で、入力値検証の問題により本来は許可されない行為を許してしまう問題。 | |

| 安全でないデシリアライゼーションの可能性 | シリアライズされたデータを未検証のままデシリアライズすることによって、ロジックが書き換えられたり、任意のコードが実行可能な脆弱性。 | |

| 認証に関する脆弱性 | ログインフォームおよび秘密情報の入力フォームに関する調査 | ログインフォームや他の秘密情報を入力するフォームの情報管理に不備があり、重要情報が第三者に漏えいする問題。 |

| エラーメッセージによる情報推測 | 記号や桁数のお起きた文字列などの不正な値を送信した際、サーバ内部のエラー情報が表示される問題。 | |

| 平文による秘密情報の送受信 | Webアプリケーションのパスワード等の秘密情報を暗号化せずに平文で送受信し、第三者に漏えいする問題。 | |

| アカウントロックアウトの不備 | アカウントロックにかからないようにログイン試行が可能な状態。 | |

| ログアウト機能の不備 | ログアウト時にサーバ側でセッションが無効化されない、もしくは、ログアウトボタンなどが存在せず、ユーザが任意のタイミングでログアウトすることができない問題。 | |

| パスワード変更または再発行機能の悪用 | パスワードリマインダの機能を悪用して第三者がパスワードの取得や再設定を行える脆弱性。 | |

| 強制ブラウズ | アクセス制御の不備により、認証を要するページに認証なしに直接アクセスできる脆弱性。 | |

| 認証の不備 | 正規のユーザIDとパスワードを使用せずに、認証機能を回避してログインすることができる問題。 | |

| 認可に関する脆弱性 | 認可制御の不備(権限昇格) | Webアプリケーションの特定の機能を、本来利用する権限を持たないユーザが利用できる脆弱性。 |

| 認可制御の不備 | HTTPリクエストパラメータ等に含まれる値を書き換えることにより、本来はアクセスできてはならない他の利用者の情報にアクセスすることができる脆弱性。 | |

| セッション管理に関する脆弱性 | Secure属性のないセッション管理用Cookie | HTTPS接続を行うサイトで、セッションIDを含むCookieにSecure属性が付与されていない脆弱性。 |

| 長いセッション有効期限 | ログイン後の画面で利用されるセッションがサーバ側で長時間保持される問題。 | |

| 強度の低いセッションID | Webサーバが利用者に対して発行するセッションIDについて、値に規則性があり第三者が推測または算出可能である問題。 | |

| セッションフィクセーション | ログインなどのセッションを有効化する機能における不備により攻撃者が用意したセッションIDを他者に使用させることができる問題。 | |

| セッション管理方法の不備 | WebサーバによるセッションIDの発行、利用、管理全般について、なりすまし行為や情報漏洩を招く脆弱性。 | |

| クロスサイトリクエストフォージェリ | 例えば情報の登録、更新、削除などデータに影響を与える機能について、正しい遷移元画面からの実行かの検証がないことにより利用者が意図せぬ行為を実行させることができる問題。 | |

| Webサーバ設定に関する脆弱性 | 許可されているHTTPメソッド | WebサーバがサポートするHTTPメソッドに不要なものを許可している問題。 |

| ディレクトリリスティング | ディレクトリにアクセスした際、ディレクトリ内に存在するディレクトリやファイルのリストか索引表示され、システム情報や機密情報にアクセス可能な問題。 | |

| システム情報の表示 | Webアプリケーションからのエラーメッセージなどにサーバやデータベース等の内部情報が出力される問題。 | |

| 管理画面の検出 | 攻撃の標的になりかねない管理者機能を提供している管理者用ログイン画面が外部アクセス可能な問題。 | |

| TLS/SSL関連 | TLS / SSL (HTTPS)についての設定不備。 | |

| クライアントサイド技術に関する脆弱性 | 適切でないCrossOriginResourceSharingポリシー設定 | レスポンスヘッダ「Access-Control-Allow-Origin」の設定により無関係なサーバ上に設置されたJavaScriptプログラムから対象サーバの機能が利用可能な問題。 |

| SameOriginPolicy回避につながる脆弱性 | Webサイトに、Webブラウザによる同一生成元ポリシーによる保護を迂回できてしまう問題。 | |

| 一般的な脆弱性 | 既知の脆弱性が存在するソフトウェア | 「システム情報の表示」等の項目でソフトウェアのバージョン情報を取得可能で、かつ既知の脆弱性が存在する問題。 |

| 不用意な情報公開 | 本来公開されるべきではないテスト用ファイルや設定ファイル等が外部から閲覧可能な問題。 | |

| アプリケーション仕様や設計に起因する脆弱性 | ロジック上の問題点 | パラメータの上限値等システム上で課されている制約について、サーバでの検証が不十分なため検証を迂回することができる脆弱性。 |

| サービス妨害 | 過負荷やロジック上の問題などによってWebサイトが利用できなくなる脆弱性。 | |

| キャッシュ制御の不備 | `Cache-Control`ヘッダの設定不備により、キャッシュされたデータが漏洩する可能性がある問題。 | |

| 秘密情報を含むURL | URLのパラメータ(パスパラメータ含む)でメールアドレスやセッションIDなどの重要情報を送信する問題。 | |

| クリックジャッキング | ユーザを視覚的にだまして正常に見えるWebページ上のコンテンツをクリックさせ、別のWebページのコンテンツをクリックさせる攻撃。 | |

| レースコンディション状態の悪用 | ある処理がタイミングによっては他の処理に影響し、予期せぬ結果を生み出す脆弱性。 | |

| システムのSPAM行為への悪用 | メール送信機能を利用するWebアプリケーション等で、第三者へ迷惑メールやフィッシングメールを送信できるといった脆弱性。 | |

| パスワードポリシーの推奨事項 | 1111のように短い文字列やIDと同じ文字列などをパスワードとして登録可能な問題。 | |

| マスクされていないパスワードフィールド | パスワードフィールドにtype=”password”のような制限がなく入力したパスワードがそのまま表示される問題。 | |

| 機微情報の平文保存 | 重要な情報を暗号化せずに平文のままファイルやデータベース、Cookieなどに保存している脆弱性。 | |

| メール送信機能の不正利用 | メール送信時のサーバ側の検証不備により、宛先や送信内容を変更可能で、第三者へ迷惑メールやフィッシングメールを送信できるといった問題。 |

関連する診断サービス

よくある質問

一般的には、サービス公開前や大きな機能追加・改修のタイミングでの実施が推奨されています。

また、運用中のサービスでも定期的に診断を行うことで、新たに発見された脆弱性や設定変更によるリスクを早期に発見することができます。

基本的には、本番環境と同じ構成の診断用環境(検証環境)での実施を推奨しています。

脆弱性診断では疑似攻撃を行うため、本番環境で実施するとデータベースの不整合やサーバーへの負荷など、予期しない影響が発生する可能性があります。

安全に診断を行うためにも、診断用の環境をご用意いただくことを推奨しています。

診断費用は、各サービスの違いに基づく見積りと、見積方法に基づく違いがあります。

◯Webアプリ/API診断

・画面遷移図からの概算見積り

診断対象が開発前や開発途中で場合である場合、処理がわかる遷移フローや全体の画面遷移図から見積りを行います。

想定される機能や処理から、1画面のリクエスト数を想定しお見積りします。

・クローリングによる見積り

クローリングと呼ばれるサイト巡回作業により、診断対象のリンクやボタンを押下し、HTTPリクエスト(通信)数をカウントします。

データ登録・更新処理などを中心に、診断の優先度の高いリクエストを選定し、お見積りします。

◯CMS診断/プラットフォーム診断など

・ドメイン単位でのお見積り

ドメイン数×スキャン実行数を元にお見積りします。

診断で検出された脆弱性は、再現手順と合わせて、修正方法・推奨される対策をまとめた報告書を作成いたします。

実際の修正作業は、報告書をご参考にお客様の開発チームにて行っていただきます。

また、修正後の「再診断」は1度まで無料でご案内しております。